この記事はBASE Advent Calendar 2020の17日目の記事です。

はじめまして。 BASEの情シスでマネージャーをやっている猪股です。

ITを活用した社員の利便性の向上とセキュリティを考慮した環境の整備をしています。

2017年1月からひとり情シスで業務を行っていましたが、今年はメンバーも増えチームとしてたくさんの業務を「Move Fast」にこなすことができた一年でした。

新型コロナウイルス感染症の拡大でBASEも一斉に「Work From Home」(以下WFH)へ移行しました。

WFH施策を主に2020年を振り返っていきたいと思います。

2020年

1月

- 新メンバーが1名入社し、2名体制でスタート

- 新たな試みとして情シス関連のお知らせを社内報として月1でお届け

2月

- 「WFH推奨」への移行対応

- VPNアカウントの確保

- セキュリティインシデント発生時の問い合わせフロー整備

- オンライン面接で利用するZoomの使い方マニュアルの作成

- 通信帯域の監視

- 2月の社内報のTOPICS

- VPNとは

- フリーWiFiや野良WiFiのリスクとは

3月

- 新メンバーが1名入社し、3名体制に

- 「WFH推奨」期間延長に伴う対応

- オンライン会議ツールをGoogleハングアウトからZoomに変更

- 全社定例をZoomで開催

- 社内にメンバーが複数いるときの会議のためにWeb会議用スピーカー内蔵マイク(Jabra SPEAEK 510)を会議室に設置

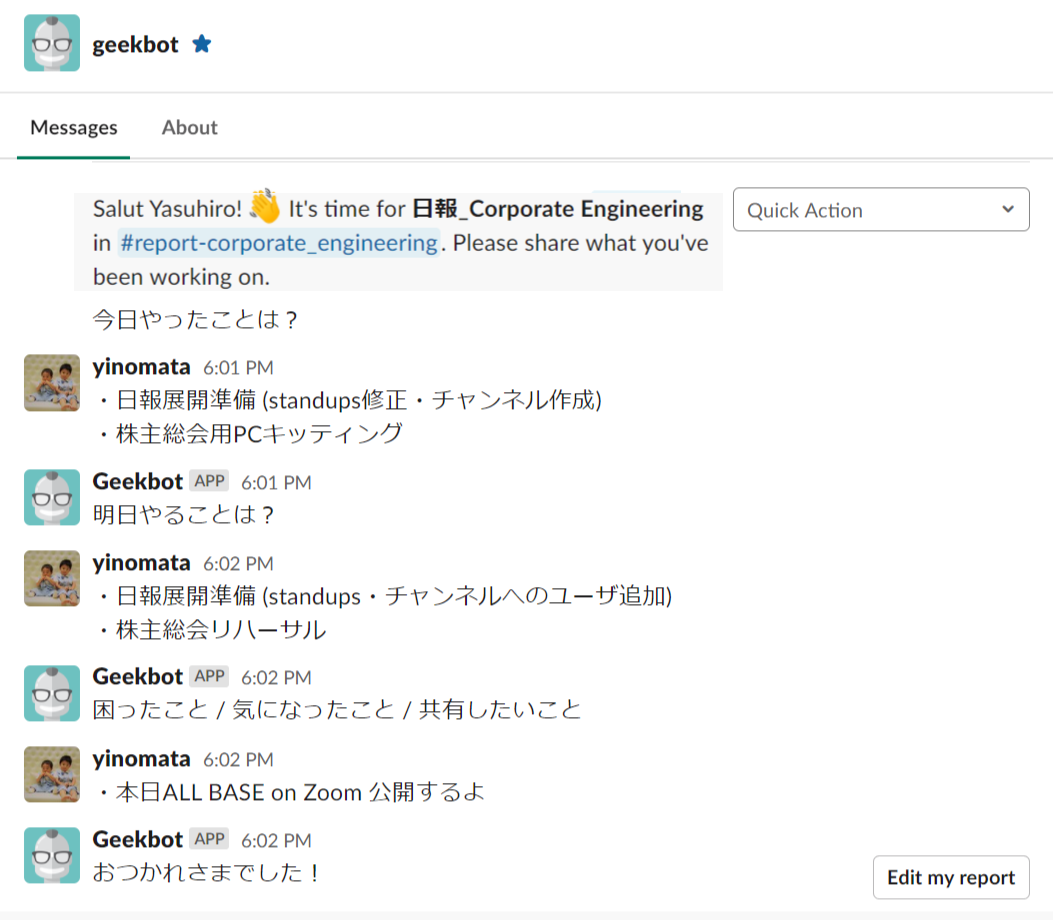

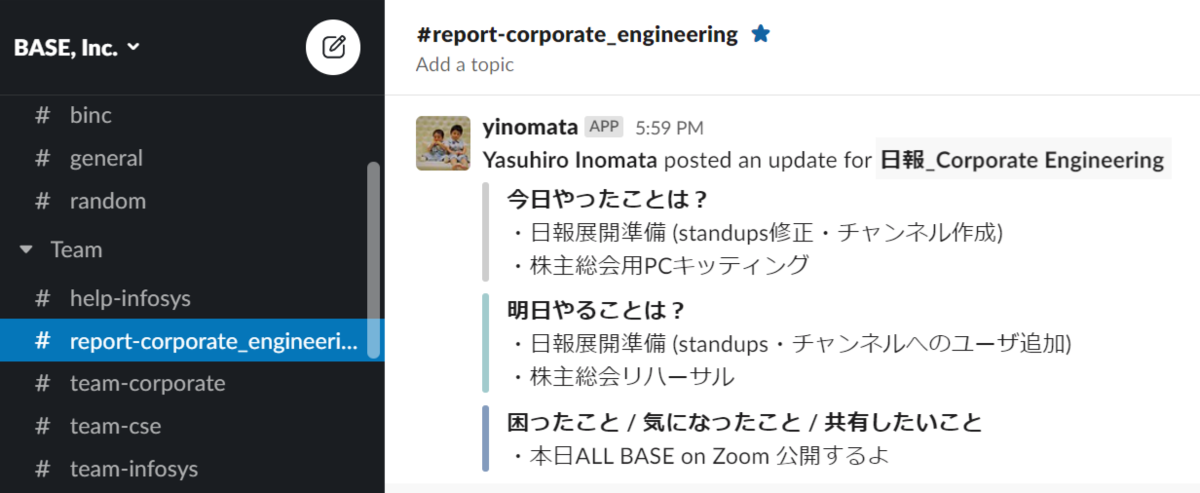

- 全社で日報の運用を行うためにSlackのbotサービスのGeekbotを活用

- GeekbotからDMでメッセージが届くので、質問に1つ1つ回答

- ボットと会話しているかのような感じで回答できます

- すべての回答が終わると、回答を共有するチャンネルに通知されます

GeekbotからのDM

- 「WFH推奨」から「原則WFH」への移行対応

- 会社にいなくてもPCで通常の電話のように保留・内線・取り次ぎ可能なCallConnectの導入

- 3月の社内報のTOPICS

- ファイアウォールとは

- WiFiルーターの紹介

4月

- 「WFH推奨」から「原則WFH」への移行対応

- 社内で利用しているディスプレイ等の周辺機器を希望者に配送

- VPNが接続できない・自宅にネットワーク環境がない人のためにポケットWi-Fiの貸出

- 4月の社内報のTOPICS

- インターネット回線の紹介

5月

- フルオンライン入社対応

- 全社定例後の懇親会「締め会」および毎週水曜実施の「みんなの食堂」の代わりに、バーチャルオフィスのように同じテーブルにいる人に話しかけられるツールのRemoをお試し導入

- オンラインでセミナーや採用候補者向けのmeetupを開催するためにZoomの ウェビナーを導入

- 5月の社内報のTOPICS

- WFHツール(疲労軽減編)

6月

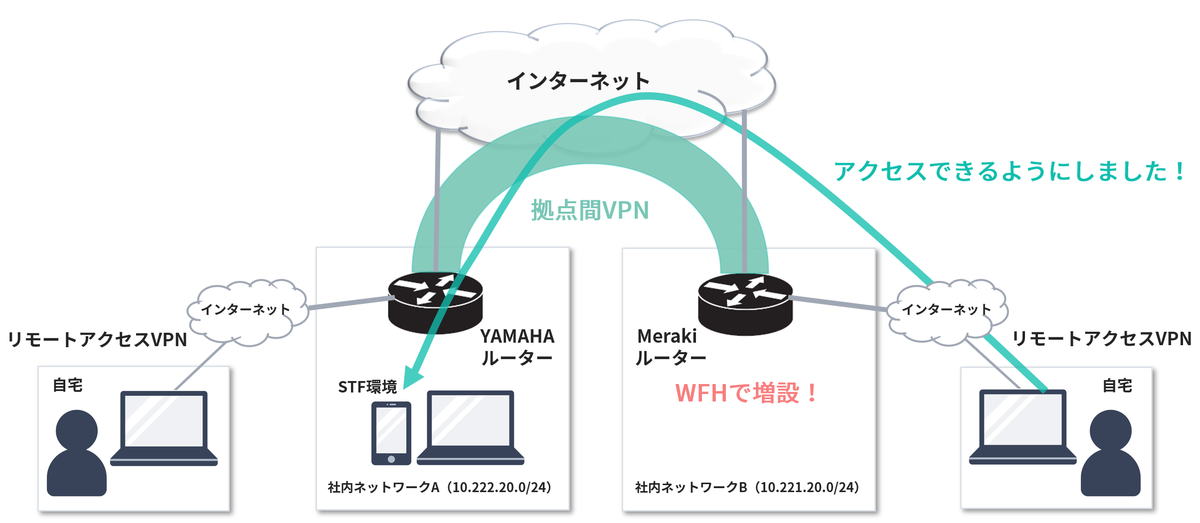

- YAMAHA ルーターとMeraki ルーター間をVPNで接続

- 「原則WFH」から「WFH推奨」への移行対応

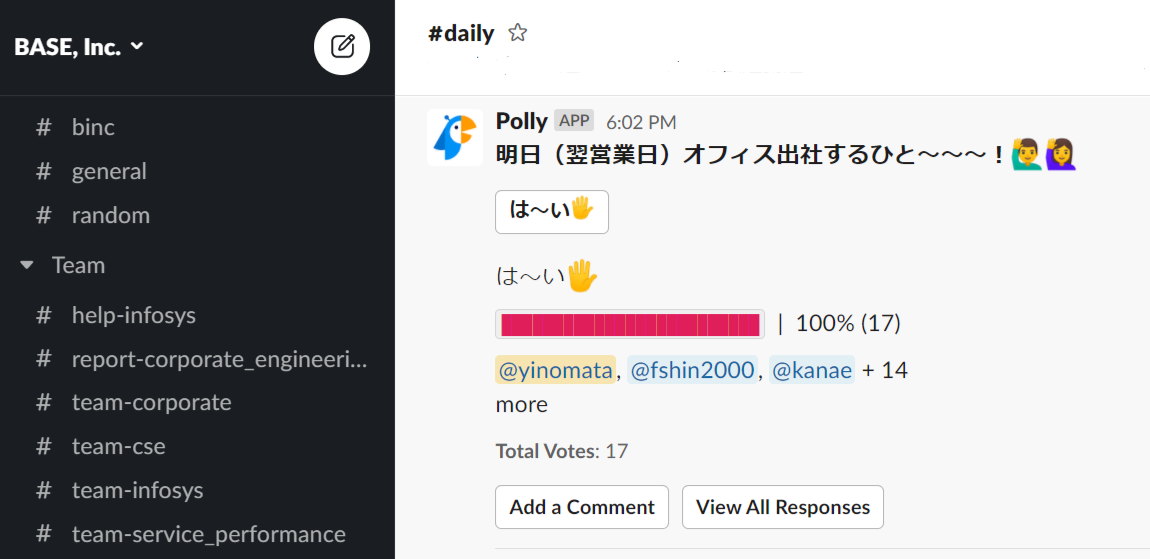

- 「オフィスの人口密度はどれくらいか」「オフィスに誰が行くか」というのをざっくり可視化するために、Pollyを使って翌営業日出社するかのアンケートをSlackに配信

7月

- 社外とのファイル受け渡し方法の一つとしてDropboxを導入

- 情報を取得しやすいようにSlackチャンネル名のPrefixを整理

8月~9月

- IT全般統制及びIT業務処理統制の整備評価を実施

10月

- クラウドサービスの利用フローを作成

- オンラインメンバーとの距離感を縮め、Web会議をスマートに行えるよう360°カメラ、マイク、スピーカー一体型を検証 (来年1月から利用開始予定)

12月

- ユーザー認証における社内・社外の利便性の向上と安全なクラウドサービス利用に向けたセキュリティレベルの向上を実現させるためOneloginを導入

- 情報セキュリティ研修実施中

- IT全般統制及びIT業務処理統制の運用評価を実施中

- 全社定例バージョンアップに向けATEM Mini Proと配信ソフトOBSを用いてマルチ映像配信を検証

全社員がWFHに!?その時情シスは…

急なWFH移行によって発生した様々な作業やトラブル、その対処法について振り返ります。

2月17日

新型コロナウイルス感染症拡大の影響で「WFH推奨」を発動する可能性が出てきており、対応の相談がきました。

前提として、BASEではWFHを実施していませんでしたので、WFHを想定したインフラ整備は整っていませんでした。

しかし、BASEの社内システムは完全クラウド化(個人情報を取り扱うなど重要なクラウドサービスへのアクセスはIP制限を設けている)されていて、 また、社員に貸与しているPCはノート型であり、比較的WFHへの移行はしやすい環境でした。

初動として想定される対応の洗い出しを行ったところ

YAMAHAルーターのVPN対地数(最大設定可能数)は100のため、60アカウント分足りないことが分かりました。

2月18日

20日からWFHを開始したいと連絡がきました。

不足しているVPNアカウントを用意するため、バックアップ回線とCisco MerakiのWebinar受講でゲットしたルーターをテストし、この環境を利用することに決めました。

(Cisco MerakiのWebinarを受講すると3年間のライセンス付きで機器をもらえるのでお勧めです!)

YAMAHAルーターに登録済みのVPNアカウントは60個でしたので、40個新規に登録し、残り60個をMerakiルーターに登録しました。

2月19日

PM16:00 WFHのガイドラインが全社にアナウンスされました。

PCへのVPN設定が完了次第、WFHへの移行が認められたため、VPN設定待ちの行列が・・・

同じSectionのCSEメンバー2名にもご協力いただき4名でPC側のVPN設定作業をこなし続けました。

VPNに同時にアクセス可能な社員数は全社員の1割~2割程度を想定し設計していましたので、VPNはIP制限を設けているサービスを利用する際にのみ接続してもらい、利用が終わったら切断してもらうようアナウンスしました。

2月20日以降

通信帯域の監視とVPN接続できない等の問い合わせ対応が続きました。

みんなの協力もあり、同時接続数は30台程度を推移していたため、帯域を使い切ってしまうこともなく何とかWFHへの移行が出来ました。

VPN接続が出来なかった主な原因は以下でした。

- 自宅のルーターでVPNパススルー機能が無効になっていた

- 自宅のネットワークセグメントとVPN接続先のネットワークセグメントが同一だった

- 我々VPN設定作業者の設定ミス

3月6日

Zoomを利用した最初の全社定例は、ごたつきました。

Proプランを契約していて、最大接続数が100名だったため、ホストを2台用意し、好きな方どちらかに接続してもらうようにしましたが、伝わりづらかったし、安定もしなかったため、30分全社定例開始時間を遅らせてもらい、Businessプランに変更しホスト1台で対応しました。

YAMAHAルーターとMerakiルーター間をVPNで接続

QAなどを担うProcess Engineeringチームにより社内にOpen STF環境が構築されました。

しかし、3月の作業ではMerakiルーターは社内ネットワークに接続させていなかったので、MerakiにVPNアカウントがあるメンバーが、Open STF環境に接続できない問題が発生しました。

YAMAHAルーターとMerakiルーター間をVPNで接続させる設定を紹介します。

YAMAHAルーター側

| 項目 | 設定値 |

|---|---|

| 接続種別の選択 | IPsec |

| ネットワーク環境 | 自分側と接続先の両方とも固定のグローバルアドレスまたはネットボランチDNSホスト名を持っている |

| 接続先の情報 > 接続先のホスト名またはIPアドレス | Merakiルーターの固定IPアドレス |

| 接続先と合わせる設定 > 認証鍵 | Merakiルーターとの事前共有鍵 |

| 接続先と合わせる設定 > 認証アルゴリズム | 特定の認証方式 |

| 接続先とわせる設定 > 暗号アルゴリズム | 特定の暗号化方式 |

| 接続先のLAN側のアドレス | MerakiルーターのLAN側ネットワークアドレス |

Merakiルーター側

| 項目 | 設定値 |

|---|---|

| タイプ | ハブ(メッシュ) |

| VPN設定 > ローカルネットワーク > サブネット | Merakiルーターのネットワークアドレス |

| VPN設定 > ローカルネットワーク > VPNへの参加 | VPN ON |

| VPN設定 > NATトラバーサル | 自動 |

| オーガナイゼーション全体の設定 > Meraki以外のVPNピア > パブリックIP | YAMAHAルーターの固定IPアドレス |

| オーガナイゼーション全体の設定 > Meraki以外のVPNピア > プライベートサブネット | YAMAHAルーターのLAN側ネットワークアドレス |

| オーガナイゼーション全体の設定 > Meraki以外のVPNピア > 事前共有シークレット | YAMAHAルーターとの事前共有鍵 |

IPsecポリシー

| 項目 | 設定値 |

|---|---|

| フェーズ1 > 暗号 | 特定の暗号化方式 |

| フェーズ1 > 認証 | 特定の認証方式 |

| Diffie-Hellmanグループ | 特定のグループ |

| Lifetime(seconds) | 任意のLifetime期間 |

| フェーズ2 > 暗号 | 特定の暗号化方式 |

| フェーズ2 > 認証 | 特定の認証方式 |

| PFSグループ | オフ |

| Lifetime(seconds) | 任意のLifetime期間 |

2021年

2021年もITを活用した社員の利便性の向上とセキュリティを考慮した環境の整備をしていく予定です。

新しい働き方をより安全かつ効率的に実現するために、リモートアクセスのスケールアップ、モバイル端末を管理するMDMを導入したいです。

いつでもどこでも信頼できる環境ではないという前提に立ち、徹底したエンドポイントの保護に努めたいと思っています。

また、持ち帰らないことを前提として選定していたコーポレートやCS部門のPC軽量化も行っていきたいです。

総括

BASEの社内インフラ環境は決して十分とは言えません。

バックアップ回線や検証用のルーターがなければどうなっていたか、と考えると本当にぞっとします。

全社員がWFHするための環境整備は、情シスにとってまさに緊急事態で、自分一人だけだったとしたら速やかに進めることができなかったでしょう。

WFH初動段階でチーム化できたこと。実はこれが一番のファインプレーだったのではと個人的には思っています。

明日は BASE BANK 株式会社の東口さん(@hgsgtk)です!お楽しみに!